VMware Carbon Black

Cyberangriffe werden immer ausgeklügelter und bedrohlicher, da Angreifer fortschrittliche Taktiken wie Lateral Movement und Island Hopping einsetzen, die auf bereits vorhandene Systemtools abzielen. Besonders für dezentrale Systeme stellen diese Methoden ein enormes Risiko dar, da sie oft High-Value Assets wie Geld, geistiges Eigentum und Staatsgeheimnisse schützen.

Mit VMware Carbon Black bietet VMware eine Lösung, um solche Angriffe zu vereiteln. Carbon Black erleichtert die Analyse von Milliarden von Systemereignissen, verhindert den Missbrauch legitimer Tools durch Angreifer und automatisiert den Untersuchungs-Workflow, um schnell und effektiv zu reagieren. Erfahre mehr über diese Lösungen und wie wir dein Unternehmen gemeinsam schützen können.

Carbon Black Endpoint Detection & Response

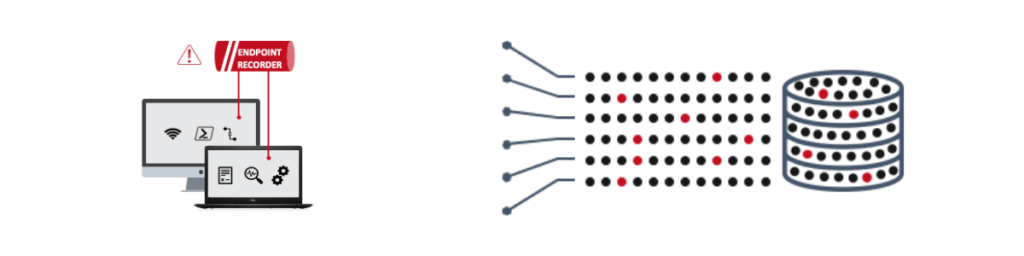

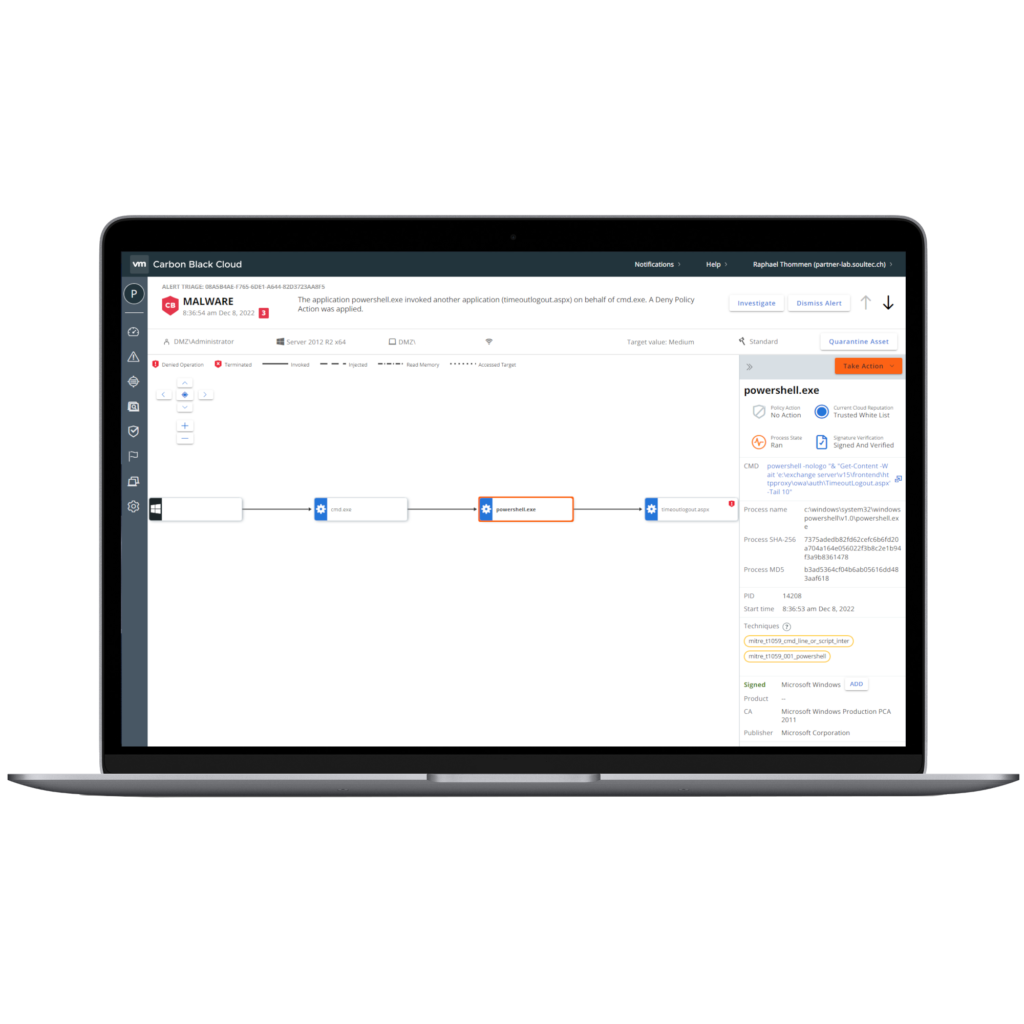

VMware Carbon Black Endpoint Detection & Response (EDR) erfasst, zeichnet auf und speichert grosse Datenmengen aus Endpunktaktivitäten, um Sicherheitsexperten den umfassenden Einblick zu ermöglichen, den sie benötigen, um fortschrittliche Cyber-Bedrohungen zu erkennen, zu untersuchen und zu entschärfen.

Mit EDR werden unentdeckte, hartnäckige Kampagnen und Angriffe verfolgt, die langsam und zielgerichtet agieren, um automatisierten Schutzmassnahmen zu entgehen. Dies gibt dir die Möglichkeit, potenzielle Angriffe frühzeitig zu erkennen und effektiv zu reagieren, bevor sie dein System infiltrieren können.

Dank des Endpoint Recorders von Carbon Black ist es möglich, granulares terminate/deny auf Verhaltensmuster zu erzwingen. Diese Funktionalität wird auch als NGAV (Next Generation Antivirus) bezeichnet.

Next Generation Antivirus

NGAV-Lösungen verhindern alle Arten von bekannten und unbekannten Angriffen, indem sie die Taktiken, Techniken und Verfahren (TTPs) der Angreifer überwachen, darauf reagieren und Sicherheitsadministratoren mit Echtzeit-Reaktionsmöglichkeiten, Data Science, prädiktiven Analysen und Threat Intelligence versorgen.

Mit Carbon Black kannst du granulare Operationen eines Prozesses erlauben oder terminieren, ohne den gesamten Prozess abzuschalten. So kannst du schnell auf Bedrohungen reagieren und deine Systeme schützen, während gleichzeitig der reibungslose Ablauf deiner geschäftskritischen Prozesse gewährleistet wird.

Audit & Remediation

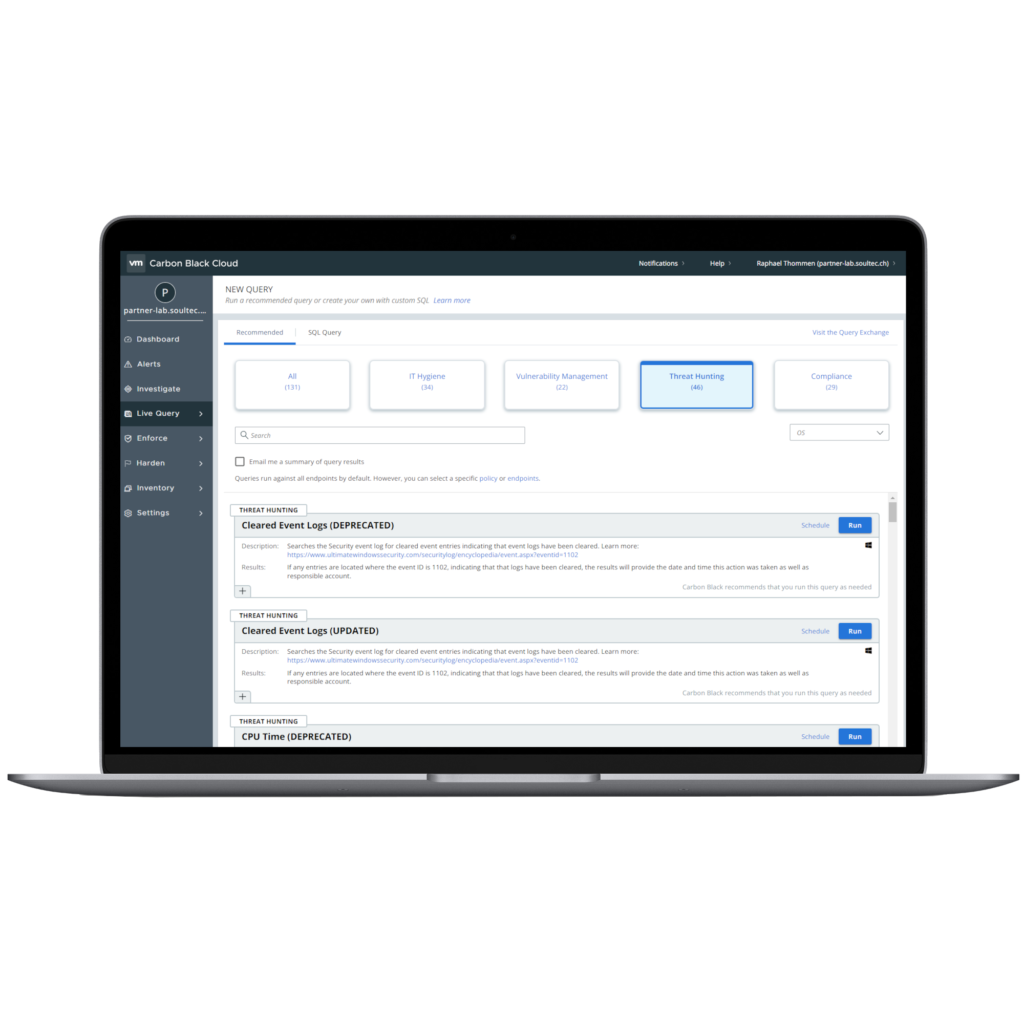

Selbst die effektivsten Sicherheitsteams sind oft gezwungen, in Notfallsituationen aufholen zu müssen, da sie nur über begrenzte Zeit und Ressourcen verfügen, um regelmässige, proaktive Analysen durchzuführen und potenzielle Risiken zu bewerten. Doch jede Verzögerung bei der Untersuchung verlängert die Ausfallzeit und setzt das Unternehmen einem erhöhten Risiko aus.

VMware Carbon Black Audit and Remediation schliesst die Lücke zwischen Sicherheit und Betrieb und ermöglicht es Administratoren, von einer einzigen Lösung aus vollständige Untersuchungen durchzuführen und Massnahmen zur Fernbereinigung von Endpunkten zu ergreifen. Die Echtzeit-Bewertungs- und Abhilfelösung bietet Teams einen schnelleren und einfacheren Zugriff auf die Prüfung und Änderung des Systemzustands von Endpunkten in ihrem Unternehmen. Administratoren haben durch Cloud-native Endpunktschutzplattformen Echtzeit-Abfragefunktionen und können so schnelle und zuverlässige Entscheidungen treffen, um Systeme zu härten und die Sicherheitslage zu verbessern.

Mit Audit and Remediation von Carbon Black kannst du Engpässe vermeiden, die durch verstreute Prozesse und Tool-Sets bei der Behebung problematischer Endpunkte entstehen können. Stattdessen bietet die Lösung eine zentrale Anlaufstelle für umfassende Untersuchungen und Maßnahmen zur Fernbereinigung von Endpunkten. So kannst du schnell auf Bedrohungen reagieren und die Ausfallzeit minimieren, um das Risiko für dein Unternehmen zu senken.

Workload Protection

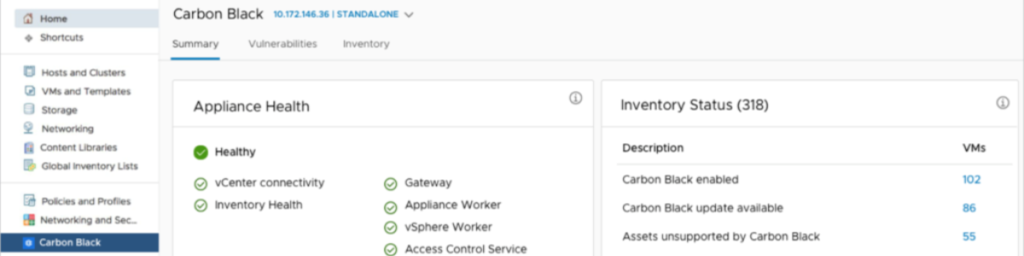

Carbon Black Cloud Workload ist ein hochentwickeltes Sicherheitsprodukt, das speziell für den Schutz von Workloads in virtualisierten Rechenzentren entwickelt wurde.

Mit seiner innovativen Technologie sorgt es dafür, dass die Sicherheit in der Virtualisierungsumgebung nahtlos integriert wird, indem es einen umfassenden Schutz für virtuelle Maschinen bietet. Sobald Carbon Black Cloud Workload aktiviert wurde, kannst du auf das vom Carbon Black Cloud Workload-Plugin bereitgestellte Dashboard zugreifen, um geschützte Bestände und Risikobewertungen anzuzeigen. Über die Carbon Black Cloud-Konsole kannst du nun die Workloads deines Rechenzentrums effektiv überwachen und schützen.

Das Carbon Black Cloud Workload-Plugin bietet zudem einen detaillierten Einblick in den Bestand deines Rechenzentrums und ermöglicht ein umfassendes End-to-End-Lebenszyklusmanagement der Komponenten. Dies wird durch die nahtlose Interaktion der verschiedenen Schlüsselkomponenten erreicht.

Container Security

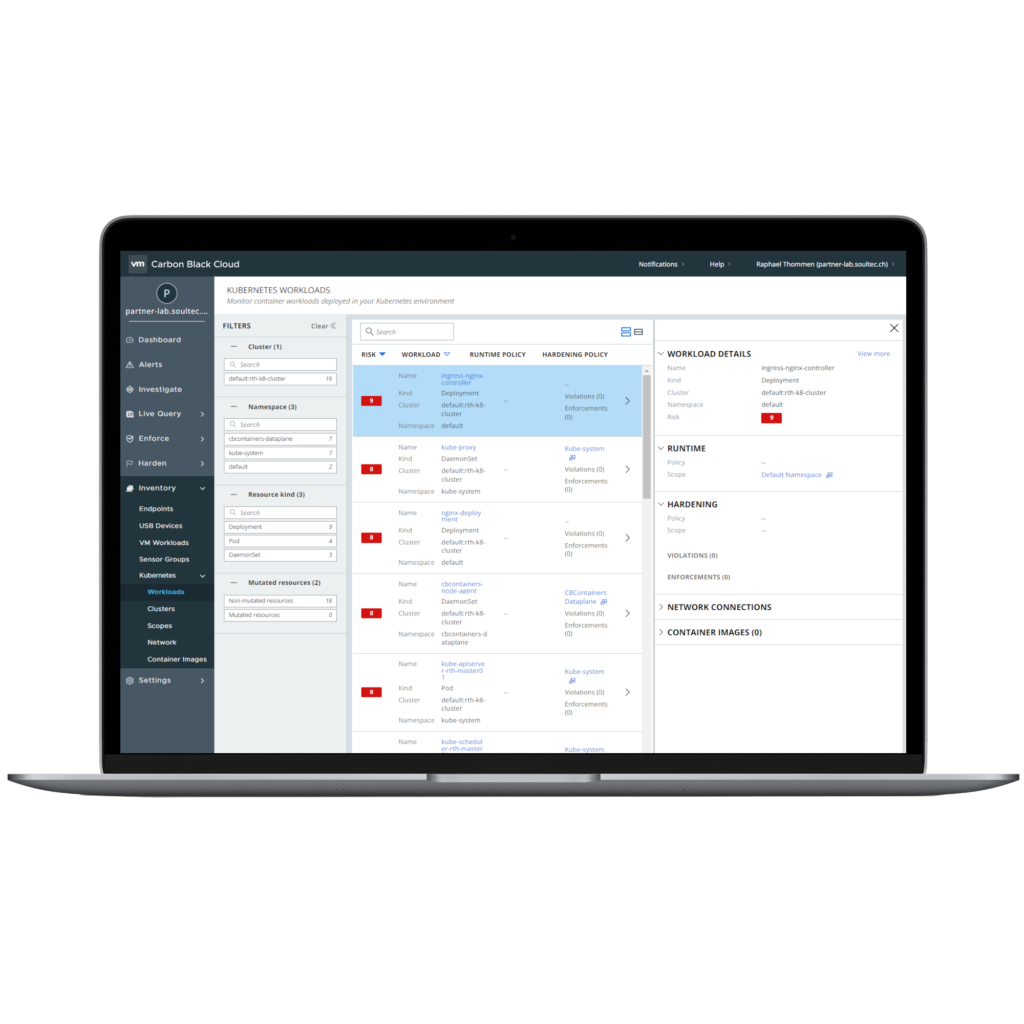

VMware Carbon Black Container nutzt das fundierte Wissen und die Erfahrung von VMware im Bereich Workloads und Sicherheit, um Unternehmen bei der Reduzierung von Risiken, der Einhaltung von Compliance und der Schaffung einfacher, sicherer Kubernetes-Umgebungen in grossem Umfang zu unterstützen. Die benutzerfreundliche Lösung bietet einen schnellen und einfachen Bereitstellungsprozess, der Sicherheitsteams sofortige Transparenz und Kontrolle über Kubernetes-Cluster und darauf bereitgestellte Anwendungen ermöglicht.

Durch das einzigartige Dashboard haben Sicherheitsteams sofortigen Einblick in alle Kubernetes-Workloads und die Möglichkeit, Compliance, Sicherheit und Governance über ein einziges Dashboard durchzusetzen. Mit VMware Carbon Black können Unternehmen einen ganzheitlichen DevSecOps-Ansatz implementieren, der umfassende integrierte Sicherheit für Workloads, Pipelines und die zugrunde liegende Infrastruktur bietet.

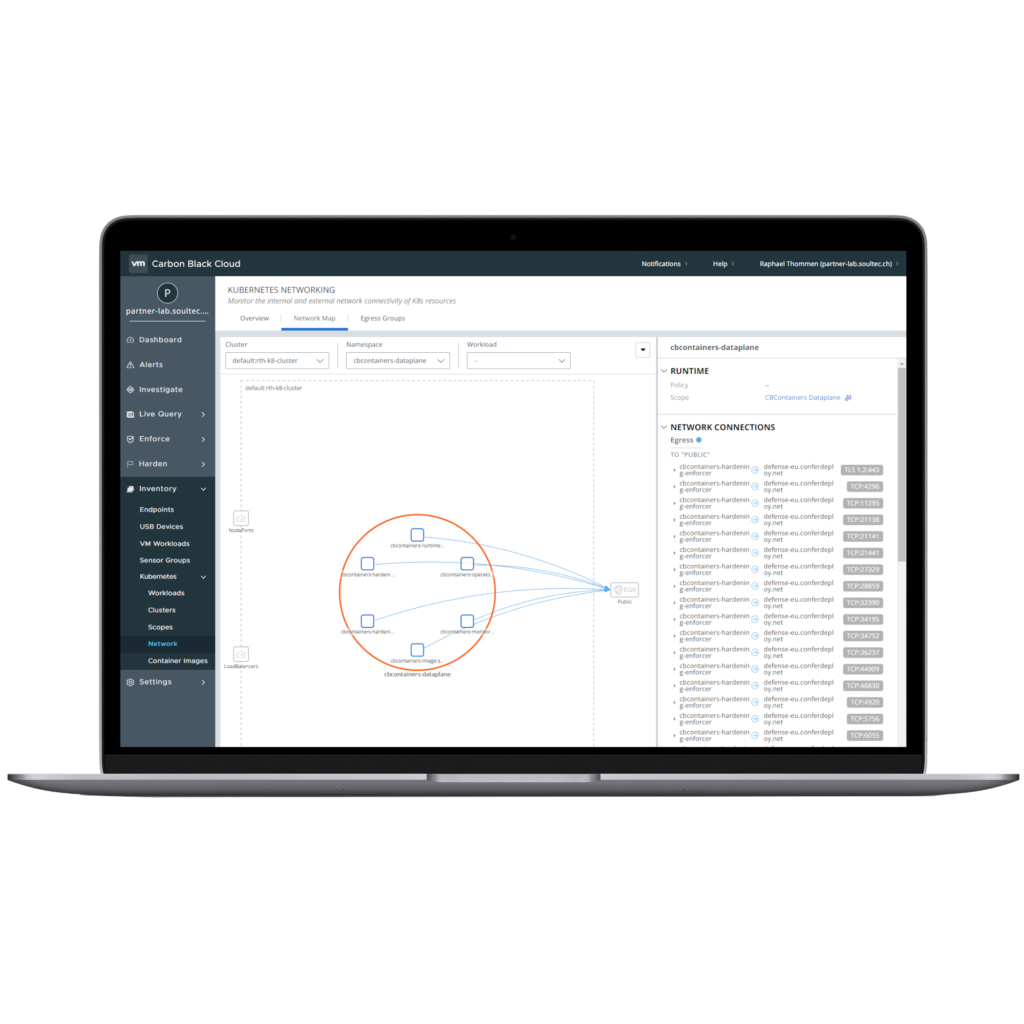

Ingress & Egress Security

Der Ingress ist der primäre Eingangspunkt für jede Verbindung mit dem Kubernetes-Cluster und wird in der Regel durch den Load Balancer oder den Ingress Controller offengelegt. Unternehmen nutzen normalerweise ihre bestehende Infrastruktur, um den Datenverkehr zu diesem Dienst und schliesslich zur dahinterliegenden Anwendung umzuleiten.

Mit der Ingress-Identifizierung von VMware Carbon Black Container wird die externe Quelle, die auf den Kubernetes-Service zugreift, auf bösartige Aktivitäten überwacht und geprüft. Besonders wichtig ist auch das Egress-Management, da bösartiger Code im Cluster den Egress nutzen kann, um Daten exfiltrieren. Die Egress-Gruppenverwaltung und Überprüfung von Ziel-IP/DNS mit bekannten IP-Reputationen fügt Verbindungen eine Risikobewertung hinzu, die vor anderen bösartigen IPs warnen kann.

Für Sicherheitsteams bietet die Egress-Kontrolle eine einfache Erkennung von Daten, die aus dem Cluster exfiltriert werden.

Container Images

Das Scannen von Container-Images auf Schwachstellen und Fehlkonfigurationen ist eine der besten Möglichkeiten, das Risiko und die Angreifbarkeit zu verringern.

Aufgrund der flüchtigen und verteilten Natur von Containern sollten Images vor der Bereitstellung gescannt werden, um Risiken erfolgreich zu identifizieren und zu reduzieren. Es ist wichtig, diese Images während des gesamten Continuous Integration/Continuous Deployment (CI/CD)-Lebenszyklus zu scannen. Genauso bedeutend ist die Überwachung des Image-Status in einer dynamischen Umgebung wie Kubernetes durch kontinuierliches Scannen der laufenden Images.

Schwachstellen im Image oder Fehlkonfigurationen in einem Container-Image müssen vor der Bereitstellung erkannt werden, da diese Schwachstellen sonst in der gesamten Umgebung weiter verbreitet werden. Mit VMware Carbon Black Container können DevOps-Teams Images innerhalb des gesamten Entwicklungslebenszyklus, in der Produktion und vor der Bereitstellung scannen. Dank dieser entscheidenden Transparenz können DevOps- und Sicherheitsteams sicherstellen, dass nur genehmigte Images, die den Compliance- und Sicherheitsstandards deines Unternehmens entsprechen, in der Produktion bereitgestellt werden.

Durch die Automatisierung des Laufzeit-Image-Scans können Unternehmen problemlos Zero-Day-Schwachstellen erkennen und so kontinuierliche Sicherheit und Compliance gewährleisten, ohne die geschäftliche Flexibilität zu beeinträchtigen. Nur VMware Carbon Black Container bietet eine robuste Risikopriorisierung, die Schwachstellen und Fehlkonfigurationen in einem einzigen Dashboard zusammenfasst.

Dadurch können DevOps-Teams sich auf die am stärksten ausnutzbaren und kritischen Risiken konzentrieren und Sicherheitslücken schnell schliessen. Sicherheitsteams können Sicherheitsstandards und Compliance durchsetzen, indem sie die Bereitstellung von Containern einschränken, um die Ausführung nicht autorisierter Workloads zu verhindern. Sie können auch Mindestsicherheitsstandards und Compliance-Anforderungen konfigurieren, die mit Sicherheits-Frameworks wie den Security Technical Implementation Guides (STIG) oder den Security Technical Implementation Guides (CIS) sowie den Best Practices von Kubernetes übereinstimmen. Diese Richtlinien können automatisiert werden, was die ordnungsgemässe Konfiguration einfacher denn je macht. Unternehmen können ihre spezifische Umgebung und Anforderungen weiter anpassen, indem sie vorgefertigte Compliance-Vorlagen nutzen.

Enterprise EDR

Sicherheitsteams in Unternehmen haben Schwierigkeiten, Zugang zu den Endpunktdaten zu erhalten, die für eine gründliche Untersuchung und proaktive Suche nach abnormalem Verhalten notwendig sind. Sicherheits- und IT-Experten können nicht über verdächtige Aktivitäten hinausblicken und benötigen eine Möglichkeit, tiefer in die Daten einzutauchen, um ihre eigenen Urteile zu fällen.

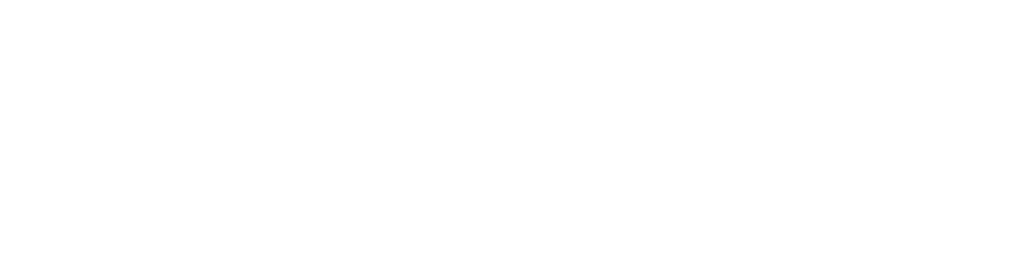

Carbon Black EDR ist eine Lösung für Incident Response und Threat Hunting, die für Security Operations Center (SOC)-Teams mit Offline-Umgebungen oder On-Premises-Anforderungen entwickelt wurde. Carbon Black EDR zeichnet kontinuierlich umfassende Daten zu Endpunktaktivitäten auf und speichert diese, damit Sicherheitsexperten Bedrohungen in Echtzeit aufspüren und die gesamte Angriffskette visualisieren können.

Die Lösung nutzt die aggregierten Bedrohungsdaten der VMware Carbon Black Cloud, die auf das System zur Aufzeichnung der Endpunktaktivitäten angewendet werden, um identifizierte Bedrohungen und Verhaltensmuster zu erkennen. Führende SOC-Teams, IR-Firmen und MSSPs haben Carbon Black EDR als Kernkomponente ihrer Erkennungs- und Reaktionsfähigkeit eingeführt. Kunden, die ältere Antivirenlösungen durch Carbon Black EDR ergänzen oder ersetzen, tun dies, weil es diesen Lösungen an Transparenz und Kontext mangelt und sie dadurch blind für Angriffe sind.

Audit and Remediation, Behaviour, bösartig, Carbon Black, Carbon Black EDR, Compliance, Container Security, Cyberangriffe, DevSecOps-Ansatz, Egress Security, Endpoint, Endpoint Advanced, Endpoint Enterprise, Endpoint Standard, Endpunkt, Enterprise EDR, exfiltriert, high-value assets, Incident Response, Ingress Security, IOC-Indikator, Island Hopping, Kompromittierung, Kubernetes Security, Kubernetes-Cluster, Kubernetes-Workloads, Lateral Movement, Lightweight Agent, Living off the land, Pipelines, Risiko, Security Operations Center, SOC, Taktiken, Threat Hunting, vCenter, Verhaltensmuster, virtuelle Maschinen, VMware, VMware Carbon Black Cloud, VMware Tools, Watchlist, Workload Advanced, Workload Enterprise, Workload Essentials, Workload Protection, Continuous Integration, Continuous Deployment, CI/CD Pipeline, DevOps, Images, Fehlkonfigurationen, Schwachstellen, Zero-Day-Schwachstellen, Compliance